Actualment, totes les activitats humanes estan profundament associades als sistemes informàtics. Això tecnologia informàtica s’implementa en totes les aplicacions en el camp de la salut, l’educació, la banca, el programari i el màrqueting. Però us podeu preguntar com les organitzacions protegeixen la seva informació i com es mantenen confidencials les transaccions bancàries. La resposta a tot això és 'Criptografia'. Gairebé el 90% dels llocs web d'Internet implementen qualsevol tipus de servei de criptografia per gestionar les seves dades sensibles. A més, la criptografia protegeix la informació de Gmail en un format xifrat, ja que aquestes dades floten a tots els centres de dades de Google. Per tant, la criptografia és la característica fonamental per protegir la informació compartida.

Què és la criptografia?

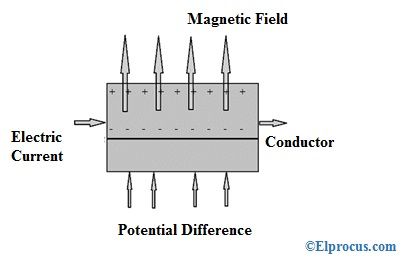

La criptografia és el mètode per transmetre dades i comunicacions segures a través de pocs codis, de manera que només la persona destinada coneix la informació real que es transmet. Aquesta forma de procés intercepta l'accessibilitat no autoritzada de les dades. Per tant, clarament, el propi nom indica que 'cripta' fa referència a 'oculta' a 'escriptura'. La codificació d'informació en criptografia segueix hipòtesis matemàtiques i pocs càlculs descrits com a algoritmes. Les dades codificades es transmeten de manera que dificulta la cerca de les dades originals. Aquests conjunts de normes s’utilitzen en els procediments de signatura digital, autenticació per protegir dades, desenvolupament de claus criptogràfiques i per protegir totes les vostres transaccions financeres. Majoritàriament, les organitzacions segueixen la criptografia per seguir els objectius de:

Privadesa - Les dades transmeses no haurien de ser conegudes per tercers, llevat de la persona que es pretén.

Fiabilitat - les dades no es poden modificar emmagatzemades o transferides entre el remitent i el receptor destinat sense cap tipus de modificació.

No repudi - Un cop transmeses les dades, el remitent no té la possibilitat de negar-les en les fases posteriors.

Autenticació - Tant l’emissor com el receptor han de circumstanciar les seves pròpies identitats sobre les dades transmeses i rebudes.

flux bàsic de criptografia

Tipus de criptografia

En criptografia , el xifratge de la informació es classifica en tres tipus, on es descriuen a continuació:

Criptografia de clau simètrica - També es denomina criptografia de clau privada o secreta. Aquí, tant el receptor d'informació com el remitent fan ús d'una única clau per xifrar i desxifrar el missatge. El tipus freqüent de criptografia que s’utilitza en aquest mètode és AES (Advanced Encryption System). Els enfocaments implementats mitjançant aquest tipus també són completament simplificats i ràpids. Hi ha pocs tipus de criptografia de claus simètriques

- Bloc

- Xifra de blocs

- DES (sistema de xifrat de dades)

- RC2

- IDEA

- Peix bufat

- Xifrat de flux

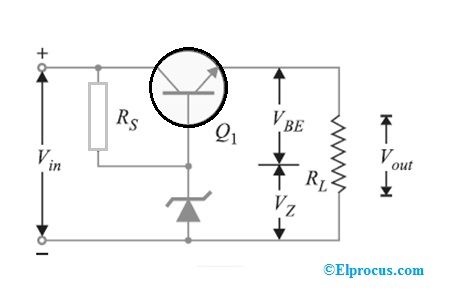

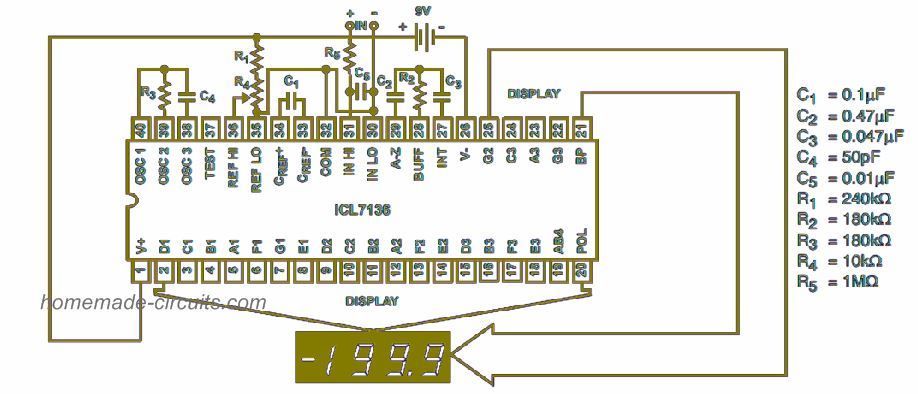

xifratge simètric

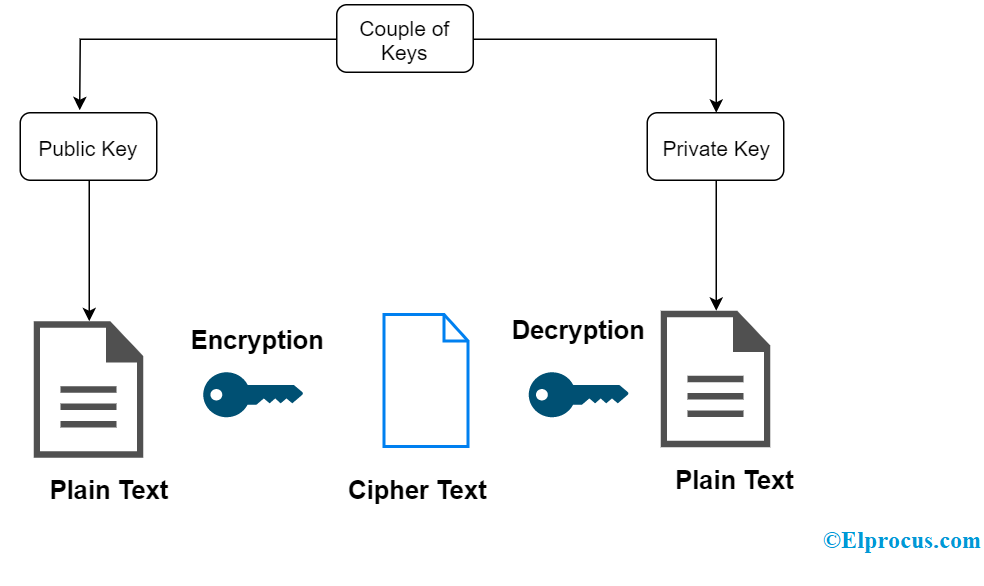

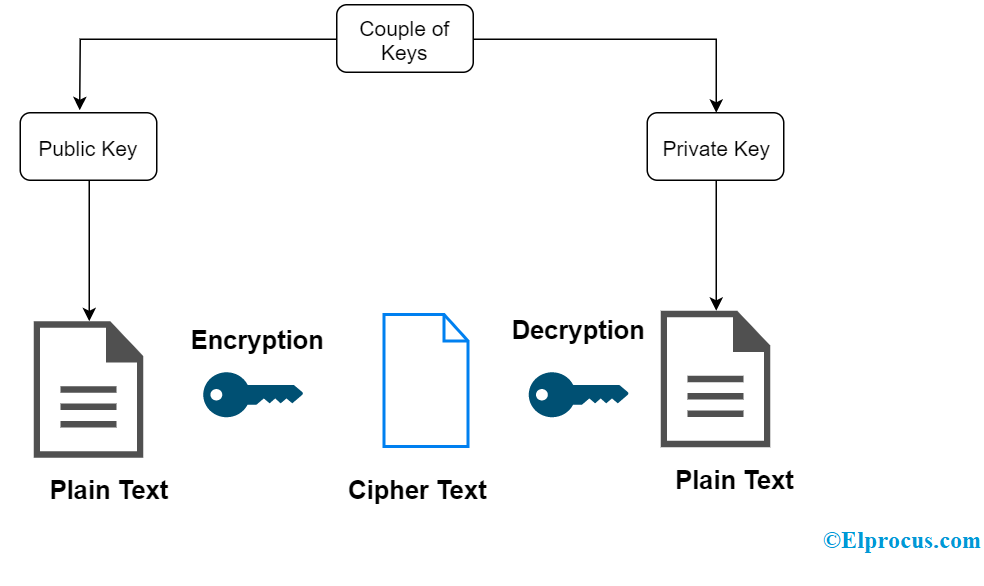

Criptografia de clau asimètrica

Això també es denomina criptografia de clau pública. Segueix un mètode variat i protegit en la transmissió d'informació. Mitjançant un parell de claus, tant el remitent com el receptor van amb processos de xifratge i desxifratge. Una clau privada s’emmagatzema amb cada persona i la clau pública es comparteix a la xarxa de manera que es pugui transmetre un missatge a través de claus públiques. El tipus freqüent de criptografia que s’utilitza en aquest mètode és RSA. El mètode de clau pública és més segur que el d’una clau privada. Pocs dels tipus de criptografia de claus asimètriques són:

- RSA

- DSA

- PKC

- Tècniques de corba el·líptica

xifratge asimètric

Funció Hash

Prenent la longitud arbitrària del missatge com a entrada i lliurant una longitud fixa de la sortida és l'algorisme seguit d'una funció de hash. També es denomina equació matemàtica prenent valors numèrics com a entrada i produint el missatge hash. Aquest mètode no necessitarà cap tipus de clau ja que funciona en un escenari unidireccional. Hi ha diverses rondes d'operacions de resum i cada ronda considera l'entrada com una matriu del bloc recent i genera l'última activitat de ronda com a sortida. Poques de les funcionalitats del hash són:

- Resum de missatges 5 (MD5)

- RIPEMD

- Remolí

- SHA (Algorisme de hash segur)

funció hash

Eines de criptografia

Criptografia les eines són més útils en situacions de confirmació de signatura, signatura de codi i per realitzar altres activitats de criptografia. Aquí teniu les eines de criptografia àmpliament utilitzades.

Token de seguretat

Aquest testimoni s’utilitza per verificar l’usuari. Se suposa que s’ha de xifrar un testimoni de seguretat per realitzar un intercanvi protegit d’informació. A més, proporciona una totalitat d’estat per al protocol HTTP. Per tant, el testimoni formulat al costat del servidor és utilitzat per un navegador per continuar amb l’estat. En general, és el mètode que es mou amb autenticació remota.

JCA

Aquesta és l'eina que s'utilitza per autoritzar el procés de xifratge. Aquesta eina es podria anomenar biblioteques criptogràfiques Java. Aquestes biblioteques Java s’inclouen amb activitats predefinides en què cal importar-les abans d’implementar-les. Tot i que és la biblioteca Java, funciona en proporció amb altres frameworks i, per tant, admet el desenvolupament de múltiples aplicacions.

SignTool.exe

Aquesta és l'eina popular que utilitza Microsoft per signar els fitxers. La característica destacada que admet aquesta eina és afegir una signatura i una marca de temps a qualsevol tipus de fitxer. Amb la marca de temps al fitxer, es pot autenticar el fitxer. Tota la característica de SignTool.exe garanteix una major fiabilitat del fitxer.

Docker

Utilitzant Docker es poden crear enormes aplicacions. La informació que es conserva al mollador està completament en format xifrat. En això, s’ha de seguir estrictament la criptografia per moure’s amb xifratge de dades. A més, tant els fitxers com la informació es xifren, de manera que ningú no pot accedir a les coses que no tenen una clau d’accés exacta. Docker també es contempla com a emmagatzematge al núvol que permet als usuaris gestionar la informació de manera dedicada o compartida servidor .

CertMgr.exe

Aquest és el fitxer d’instal·lació ja que es troba en format d’extensió .exe. CertMgr és bo per a la gestió de diversos certificats. Juntament amb això, fins i tot gestiona les CRL en què es tracta de llistes de revocació de certificats. L’objectiu de la criptografia en el desenvolupament de certificats és assegurar que la informació que s’intercanvia entre les parts estigui més protegida i que aquesta eina admeti afegir bits addicionals de protecció.

Autenticació mitjançant clau

Aquí, la informació xifrada s'ha de desxifrar mitjançant claus. Tothom pot entendre fàcilment la informació normal, mentre que la informació xifrada només la coneix l’usuari destinat. Aquesta eina té dos tipus de tècniques de xifratge:

- Criptografia de clau simètrica

- Criptografia de clau asimètrica

Per tant, les eines de criptografia s’utilitzen principalment en totes les activitats segures i hi ha moltes eines disponibles on els usuaris poden triar-ne una segons les seves necessitats.

Algorismes

El algoritmes de criptografia inclou el següent.

En aquest domini de l’IoT, la seguretat és la que més importa. Tot i que hi ha molts mecanismes de seguretat a la pràctica, no tenen la capacitat de presentar aplicacions intel·ligents actuals, principalment per al programari que funciona amb equips de restricció de recursos. Com a conseqüència d'això, els algoritmes de criptografia van entrar en pràctica garantint una major seguretat. Per tant, alguns dels algoritmes criptogràfics són els següents:

Triple DES

Prenent el relleu al mecanisme DES convencional, el triple DES es va implementar actualment en els enfocaments de seguretat. Aquests algoritmes permeten als pirates informàtics obtenir finalment el coneixement a superar amb un enfocament fàcil. Aquest va ser l'enfocament àmpliament implementat per moltes de les empreses. Triple DES funciona amb 3 tecles que tenen 56 bits per cada clau. Tota la longitud de la clau és màxima de bits, mentre que els experts consideren que la intensitat de la clau de 112 bits és més probable. Aquest algorisme es fa servir per donar una resposta de xifratge de maquinari fiable per a les instal·lacions bancàries i també per a altres indústries.

Peix bufat

Per substituir els enfocaments de Triple DES, Blowfish es va desenvolupar principalment. Aquest algorisme de xifratge divideix els missatges en rellotges de 64 bits i xifra aquests rellotges per separat. La característica captivadora de Blowfish és la seva rapidesa i eficàcia. Com que es tracta d’un algorisme obert per a tothom, molts van obtenir els avantatges d’implementar-lo. Tots els àmbits del domini de TI que van des del programari fins al comerç electrònic fan ús d’aquest algorisme, ja que mostra funcions extenses per a la protecció de contrasenya. Tot això permet que aquest algorisme sigui el més destacat del mercat.

RSA

Un dels algoritmes de xifratge de clau pública que s’utilitzen per xifrar la informació transmesa a través d’Internet. Era un algorisme àmpliament utilitzat en metodologies GPG i PGP. RSA es classifica en tipus d’algoritmes simètrics ja que realitza la seva operació amb un parell de claus. Una de les claus s’utilitza per xifrar i l’altra per desxifrar.

Twofish

Aquest algorisme implementa claus per proporcionar seguretat i, ja que passa pel mètode simètric, només és necessària una clau. Les claus d’aquest algorisme tenen una longitud màxima de 256 bits. Dels algorismes més disponibles, Twofish és conegut principalment per la seva rapidesa i és perfecte per ser implementat tant en aplicacions de maquinari com de programari. A més, és un algorisme d'accés obert i molts han estat en execució.

AES (estàndard de xifratge avançat)

Aquesta és la tècnica d’algoritme més fiable de l’administració dels EUA i de moltes altres empreses. Tot i que funciona de manera eficient en xifratge de 128 bits, 192 i 256 bits s’utilitzen principalment per a grans activitats de xifratge. En ser tan invulnerable per a tots els sistemes de pirateria, la tècnica AES rep nombrosos aplaudiments per xifrar la informació del domini privat.

Aplicacions de la criptografia

Sol·licituds per a criptografia com a continuació.

Convencionalment, la criptografia només s’implementava amb finalitats de seguretat. Segells de cera, signatures manuals i pocs altres tipus de seguretat generalment s’utilitzaven mètodes per assegurar-se de la fiabilitat i precisió del transmissor. I amb l'arribada de les transmissions digitals, la seguretat esdevé més essencial i els mecanismes de criptografia van començar a superar la seva utilització per mantenir el màxim secret. A continuació, es descriuen algunes de les aplicacions de la criptografia.

Per mantenir el secret a l’emmagatzematge

La criptografia permet emmagatzemar les dades xifrades i permet als usuaris mantenir-se allunyats del forat principal de la elusió per part dels pirates informàtics.

Fiabilitat en la transmissió

Un enfocament convencional que permet la fiabilitat és dur a terme una suma de comprovació de la informació comunicada i després comunicar la suma de verificació corresponent en un format xifrat. Quan es rep la suma de comprovació i les dades xifrades, les dades es tornen a sumar i es comparen amb la suma de comprovació comunicada després del procés de desxifratge. Per tant, els mecanismes criptogràfics eficaços són més crucials per assegurar la fiabilitat en la transmissió de missatges.

Autenticació de la identitat

La criptografia està fortament relacionada amb l’enfocament de l’ús de contrasenyes i és probable que els sistemes innovadors facin servir mètodes criptogràfics forts juntament amb els mètodes físics de les persones i els secrets col·lectius que ofereixen una verificació d’identitat altament fiable.

Exemples

El exemples de criptografia i inclou el següent.

Un dels exemples destacats de xifratge de criptografia actuals és el xifratge de punta a punta a WhatsApp. Aquesta funció s’inclou a WhatsApp mitjançant el model d’asimetria o mitjançant mètodes de clau pública. Aquí només el membre destinat coneix el missatge real. Un cop finalitzada la instal·lació de WhatsApp, les claus públiques es registren al servidor i es transmeten els missatges.

La següent aplicació de criptografia en temps real són les signatures digitals. En la situació en què calen dos clients per signar documents per a una transacció comercial. Però quan dos clients no es troben mai, és possible que no es creguin. A continuació, el xifratge de les signatures digitals garanteix una major autenticació i seguretat.

Com que els ciberatacs progressen constantment, la seguretat ha de ser més necessària i, per tant, les metodologies de criptografia també esdevenen més importants. Aquests algoritmes criptogràfics no només defrauda les activitats de pirateria, sinó que no mostra cap marge perquè aquestes activitats apareguin. Tens la idea de quines són les altres eines i tecnologies disponibles en escenaris criptogràfics?