Cada dia, els ciberatacs i les amenaces augmenten, de manera que els atacants utilitzen mètodes més sofisticats per piratejar els sistemes informàtics. La ciberseguretat és un sistema de protecció molt útil per protegir ordinadors, xarxes, servidors, sistemes electrònics, dispositius mòbils, programes i sistemes electrònics d'atacs digitals. En general, els ciberatacs tenen com a objectiu accedir, destruir o canviar dades sensibles extorsionant diners als operadors o alterant els processos empresarials habituals. La ciberseguretat es dirigeix principalment a la defensa dels sistemes informàtics de l'accés no autoritzat. Hi ha molts consells de seguretat cibernètica per protegir-se dels atacs cibernètics, com ara la necessitat d'actualitzar sistema operatiu , utilitzant programari antivirus, utilitzant contrasenyes fortes, no obris enllaços o correus electrònics no autoritzats i evitant l'ús de xarxes Wi-Fi no protegides en llocs públics.

Aquest article ofereix una llista de Temes del seminari de ciberseguretat per a estudiants d'enginyeria.

Seminari de Ciberseguretat Temes per a estudiants d'enginyeria

A continuació es comenta la llista de temes del seminari de ciberseguretat per a estudiants d'enginyeria.

Atacs de pesca

Un atac de pesca és un ciberatac comú que envia comunicació fraudulenta que sembla provenir d'una font fiable. En general, aquesta comunicació es pot fer per correu electrònic. La intenció principal d'un atac de pesca és robar dades per utilitzar-les o vendre, com ara dades d'inici de sessió, dades de la targeta de crèdit, dades del compte bancari o instal·lar programari maliciós a l'ordinador de la víctima. Hi ha diferents tipus d'atacs de pesca com el correu electrònic, la llança, la caça de balenes, l'aixafar i el pescador.

Mitjans extraïbles

Els mitjans extraïbles són un tema de consciència de seguretat que utilitzen diàriament diferents empreses. Aquest és el mitjà d'emmagatzematge portàtil que permet als usuaris copiar dades al dispositiu i després eliminar-les del dispositiu. Els mitjans extraïbles es poden treure fàcilment d'un PC mentre s'està executant. Amb això, enviar dades d'un ordinador a un altre és fàcil. Hi ha diferents tipus de suports extraïbles com ara targetes SD, unitats USB, CD, discos Blu-ray, DVD, cintes magnètiques i disquets.

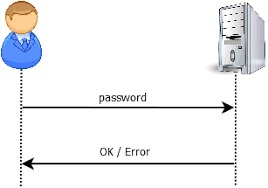

Autenticació basada en contrasenya

L'autenticació basada en contrasenya és un concepte de ciberseguretat molt senzill utilitzat en diferents empreses. Les persones no autoritzades endevinaran fàcilment les paraules secretes que s'utilitzen habitualment per obtenir el dret d'entrada als vostres comptes. Per als ciberdelinqüents, és molt fàcil accedir als comptes utilitzant patrons de contrasenyes simples o reconeixibles dels empleats. Quan es roben aquestes dades, es poden vendre o fer públiques per obtenir ingressos. Per tant, la implementació aleatòria de contrasenyes pot dificultar molt més als ciberdelinqüents l'accés a diferents comptes. A més, l'autenticació de dos factors també pot proporcionar capes addicionals de seguretat que defensen la integritat del compte.

Seguretat de dispositius mòbils

La seguretat de dispositius mòbils ajuda a protegir les dades sensibles emmagatzemades al mòbil i transmeses a través de dispositius portàtils com ara ordinadors portàtils, tauletes i dispositius portàtils. Les amenaces potencials per als dispositius mòbils inclouen principalment estafes de pesca, aplicacions mòbils malicioses, programari espia, xarxes Wi-Fi no segures i fuites de dades. Per evitar violacions de seguretat, totes les empreses han de prendre mesures preventives i clares per reduir el risc. Els avantatges de la seguretat dels dispositius mòbils inclouen principalment l'aplicació de polítiques de seguretat, control d'aplicacions, còpia de seguretat de dades, registre del dispositiu automatitzat, control d'actualització del dispositiu, etc.

Treball a distància

El treball remot és molt útil per a les organitzacions perquè augmenta la productivitat, un millor equilibri entre la vida laboral i la vida familiar i la flexibilitat, però també augmenta els problemes de ciberseguretat. Per tant, els dispositius que s'utilitzen per a finalitats laborals, com ara ordinadors portàtils, ordinadors i telèfons intel·ligents, han de romandre bloquejats un cop instal·lat el programari antivirus.

Hi ha moltes empreses que recluten cada cop més treballadors remots que s'han adaptat a l'estil de vida de treballar des de casa, però necessiten formar-se per comprendre i gestionar com protegir-se de la ciberseguretat perquè els empleats de vegades depenen principalment de xarxes personals, noves eines en línia, dispositius personals, etc. serveis en línia, etc. Per tant, poden experimentar alguns problemes durant la pandèmia. Per tant, és important prendre un temps per comprovar els vostres processos de seguretat i verificar si tot funciona i està segur.

Wi-Fi públic

Ús de públic Wi-Fi és molt còmode d'utilitzar quan viatgeu o en llocs públics, posant-vos al dia amb la feina, accediu a comptes en línia i consulteu correus electrònics d'emergència. Tot i que aquestes xarxes públiques poden provocar ciberatacs. Hi ha molts riscos de la xarxa Wi-Fi pública, com ara la distribució de programari maliciós, els punts d'accés maliciosos, els atacs de l'home del mig, l'espiga i l'olor de la Wi-Fi i les xarxes sense xifrar.

Per utilitzar les xarxes públiques de manera molt segura, cal seguir aquestes; Intenta evitar l'accés a dades sensibles, utilitza una VPN, adhereix-te als llocs web HTTPS, utilitza una extensió de navegadors i la configuració de connexió que cal ajustar, desactiva l'ús compartit de fitxers, utilitza la pantalla de privadesa, utilitza l'autenticació de dos factors, instal·la antivirus i tancar la sessió correctament.

Seguretat al núvol

La col·lecció de procediments i tecnologia dissenyada per abordar les amenaces internes i externes a la seguretat empresarial es coneix com a seguretat al núvol. Aquesta seguretat es requereix en diferents organitzacions, ja que integren eines i serveis basats en núvol i passen a la seva estratègia de transformació digital com a part de la seva infraestructura.

Els termes com migració al núvol i transformació digital s'han utilitzat freqüentment a la configuració empresarial. A mesura que les empreses mantenen aquestes idees i es mouen per optimitzar el seu enfocament operatiu, es produeixen nous reptes quan s'equilibren els nivells de productivitat i seguretat. Per tant, la seguretat al núvol es refereix a les polítiques, tecnologies, serveis i controls que defensen les dades, la infraestructura i les aplicacions del núvol de les amenaces. La seguretat al núvol està dissenyada principalment per protegir servidors de dades, xarxes físiques, emmagatzematge de dades, sistema operatiu, marcs de virtualització d'ordinadors, middleware, entorns d'execució, etc.

Mitjans de comunicació social

Com que les xarxes socials s'han desenvolupat a passos de gegant amb molts avantatges, molts pirates informàtics s'enfronten a molts problemes de ciberseguretat. Perquè, diàriament, publiquem moltes coses als nostres comptes de xarxes socials com imatges, promocions, esdeveniments, treballs, etc. Per tant, compartir-ho pot provocar violacions de la privadesa. Alguns dels problemes associats són; privadesa de les dades, extracció de dades, atacs de virus i programari maliciós, problemes legals i molts més.

Per superar tots aquests problemes, hem de seguir aquestes solucions, com ara la necessitat de crear contrasenyes fortes, assegurar-nos que les contrasenyes siguin difícils amb minúscules, majúscules, caràcters i números especials, evitar compartir dades personals com ara números de telèfon, data de naixement, noms, xarxes socials. detalls de seguretat, fotos, utilitzar les opcions de seguretat i privadesa que ofereixen diferents plataformes de xarxes socials, utilitzar només connexió Wi-Fi autoritzada, actualitzar el sistema operatiu, utilitzar antivirus, només hauríem d'acceptar sol·licituds d'amistat de persones conegudes.

El futur de la IA en la ciberseguretat

La intel·ligència artificial dins de la ciberseguretat només ajuda les organitzacions a observar, informar, detectar i contrarestar les ciberamenaces per mantenir la confidencialitat de les dades. La creixent consciència entre les persones, la progressió en la tecnologia de la informació, l'actualització de la intel·ligència, les solucions de treball policial i el creixent volum d'informació recopilada de diverses fonts han exigit l'ús de solucions de ciberseguretat millorades i fiables.

L'augment de la qualitat i la incidència dels ciberatacs està impulsant els sistemes cibernètics amb IA. A nivell mundial, l'augment dels incidents d'atac cibernètic ha generat consciència entre les organitzacions per protegir les seves dades. La raó principal d'aquests ciberdelinqüents és la competència política, els concursants que es mouen per guanyar i també per fer mal a altres noms, robatori de dades internacionals, etc.

L'enfocament de la mineria de dades per a la ciberseguretat

En la nostra vida diària, l'ús d'Internet i les tecnologies de la comunicació tenen un paper important. La capacitat de mineria de dades és aprofitada pels ciberdelinqüents i experts en seguretat. Les aplicacions de mineria de dades es poden utilitzar per detectar futurs ciberatacs mitjançant anàlisi, comportament del programa, hàbits de navegació, etc. El nombre d'usuaris d'Internet augmenta gradualment, de manera que hi ha grans reptes de seguretat mentre es treballa al món cibernètic.

Programari maliciós, denegació de servei, sniffing, spoofing i cyberstalking són les principals amenaces cibernètiques. Les tècniques de mineria de dades ofereixen un enfocament intel·ligent per a la detecció d'amenaces mitjançant el seguiment d'activitats anormals del sistema i patrons de comportament i signatura. Aquest article destaca les aplicacions de mineria de dades per a l'anàlisi i la detecció d'amenaces amb un enfocament especial per a la detecció d'atacs de malware i denegació de servei amb alta precisió i menys temps.

Ransomware

Els cibercriminals solen utilitzar el programari maliciós més perillós com Ransomware per xifrar les dades d'una organització per demanar diners a l'organització per obtenir la clau de desxifrat. Aquest programari maliciós evita que els usuaris accedeixin al seu sistema simplement bloquejant la pantalla del sistema o bloquejant els fitxers dels usuaris fins que es paguin els diners. Actualment, les famílies de ransomware es classifiquen en diferents tipus, com ara el cripto-ransomware, certs tipus de xifratge de fitxers en sistemes infectats i obliguen els consumidors a pagar diners mitjançant tècniques de pagament en línia particulars.

Ciberseguretat per a petites empreses

A les petites empreses, hi ha dos factors poderosos. Banda ampla i tecnologia de la informació per arribar a nous mercats, millorant la productivitat i l'eficiència. Però els ciberdelinqüents sovint se centren en les petites empreses a causa del mecanisme de seguretat menys competent, la manca de dades de seguretat i el coneixement de protecció. Per tant, cada petita empresa necessita una política de ciberseguretat per defensar la seva empresa, els seus clients i les seves dades de les creixents amenaces de ciberseguretat.

Ciberseguretat amb IoT

La ciberseguretat basada en IoT és una tecnologia que s'utilitza per protegir els dispositius i les xarxes connectats a l'Internet de les coses, de manera que l'Internet de les coses implica connectar dispositius informàtics, maquinària digital i mecànica, animals, articles, etc. cada objecte s'especifica amb un identificador únic i la capacitat de transferir dades per separat a través d'una xarxa. Permetre diferents dispositius per connectar-se a Internet els exposa a una sèrie de riscos principals si no es protegeix de manera eficaç com els ciberatacs.

Hacking Ètic

La pirateria ètica és un intent autoritzat d'obtenir accés il·legal a un sistema informàtic, dades, aplicació o infraestructura de l'organització. Aquesta pirateria només té com a objectiu comprovar el sistema, en cas contrari, la xarxa que els pirates informàtics maliciosos poden destruir o explotar. L'empresa contracta enginyers de Ciberseguretat per realitzar diferents activitats per provar les defenses del sistema. Reuneixen i examinen les dades per entendre maneres d'enfortir la seguretat de la xarxa o del sistema.

Ciberdelinqüència i aplicació de la llei

El nombre de delictes cibernètics ha anat augmentant a tot el món, per la qual cosa s'ha tornat molt difícil donar lleis de justícia a les persones i empreses que són víctimes d'atacs cibernètics. Per tant, cada país té un departament per a un ciberdelicte vigilant que simplement observa els assumptes de la ciberseguretat tant per als atacs dins com fora del país.

Criptografia

La pràctica de xifrat de dades i després desxifrar es coneix com a criptografia. Per tant, és el domini de ciberseguretat més important. És molt útil per protegir les vostres dades i evita que els ciberdelinqüents utilitzen les vostres dades al mig. Fins i tot si el criminal obté la informació, no obtindrà cap dada a causa del xifratge. Per tant, el criminal necessita una clau de desxifrat. Els experts en ciberseguretat simplement utilitzen la criptografia per dissenyar xifratge, algorismes i altres mesures de seguretat que codifiquen i defensen les dades dels clients i les empreses. Consulteu aquest enllaç per a: Què és la criptografia: tipus, eines i els seus algorismes .

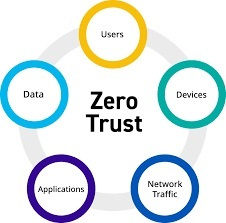

Arquitectura de confiança zero

Zero Trust Architecture (ZTA) és un model de seguretat que no dóna permís a cap usuari i dispositiu sense una autenticació correcta. Per tant, és una xarxa molt segura, per la qual cosa no permet atacs maliciosos. ZTA és un enfocament estratègic per a la ciberseguretat que protegeix una organització simplement reduint la confiança implícita i validant cada fase d'una interacció digital constantment. Aquí, la confiança implícita significa que els usuaris una vegada a la xarxa, com els actors d'amenaça, així com els usuaris maliciosos, són lliures de moure's lateralment i permetre les dades sensibles a causa de la manca de controls de seguretat granulars.

Assegurança cibernètica

L'assegurança cibernètica és un tipus d'assegurança que es pot assegurar per defensar les empreses dels atacs cibernètics i, més comunament, dels riscos relacionats amb la infraestructura i les activitats de TI. Actualment, els ciberatacs estan fora de control i els seus riscos poden causar pèrdues potencials. La cobertura de la pòlissa d'assegurança cibernètica ofereix una cobertura de primera part de diferents pèrdues com la destrucció de dades, la pirateria, el robatori, l'extorsió, el rebuig d'atacs al servei, la manca de defensa de les dades, etc.

La cobertura d'assegurança cibernètica està disponible en dos tipus de cobertura de primera persona i cobertura de responsabilitat civil a tercers. Podeu seleccionar un tipus o tots dos per comprar. La cobertura d'assegurança de primera part només defensa la vostra organització un cop incorreu en despeses per una violació de dades o un cop la vostra organització és piratejada, mentre que la cobertura d'assegurança de tercers simplement proporciona seguretat un cop un client, soci o venedor us utilitza per permetre que es produeixi una violació de dades.

Alguns temes més del seminari de ciberseguretat

A continuació es mostra la llista d'alguns temes més del seminari de ciberseguretat.

- Sistemes de detecció d'intrusions.

- Seguretat de la xarxa.

- Ciberdelinqüència.

- Aprenentatge automàtic conscient de la privadesa.

- Intel·ligència sobre amenaces cibernètiques.

- Protecció de dades i privadesa en sistemes distribuïts.

- Xarxes crítiques i sensibles al temps.

- Processament d'esdeveniments complexos distribuïts.

- Identificació de la ruta d'atac.

- Seguretat SDN.

- Moving Target Defense o MTD.

- Tallafocs distribuïts i col·laboratius.

- Blanqueig de diners mitjançant Bitcoin.

- Intel·ligència d'amenaça.

- Seguretat SDN o NFV.

- Infraestructura crítica i seguretat de la indústria 4.0.

- Seguretat de la capa d'enllaç. Detecció segura a les ciutats intel·ligents.

- Analítica distribuïda i integritat de dades.

- Control d'accés en entorns distribuïts.

- Reputació i confiança a les xarxes.

- Detecció d'atacants furtius.

- Correlació de dades d'amfitrió i xarxa per a la detecció d'intrusions.

- Detecció d'escenaris d'atac.

- Qualitat de les dades dins de sistemes distribuïts.

- Xarxes centrades en el contingut i xarxes de dades amb nom.

- Control d'accés dins dels DNE (Entorns de xarxa distribuïts).

- Xarxa definida per programari i virtualització de la funció de xarxa.

- Informàtica desencadenada per esdeveniments dins de sistemes distribuïts.

- Caça d'amenaça aplicada.

- Avaluació dinàmica de l'amenaça mitjançant xarxes bayesianes.

- Pla de control descentralitzat de SDN.

- Seguretat de virtualització de funcions de xarxa.

- Detecció d'anomalies de fitxers de registre.

- Sistemes de detecció d'intrusió dins del vehicle.

- Models d'error a les xarxes IoT crítiques per a la seguretat.

- Conceptes de tolerància a errors per a TSN (Xarxes Time Sensitive).

- Detecció d'intrusions a la xarxa que ajuda amb informació sobre l'activitat de l'amfitrió.

No et perdis - Projectes de ciberseguretat per a estudiants d'enginyeria .

Per tant, es tracta de la llista de projectes de ciberseguretat per a estudiants d'enginyeria que són molt útils per seleccionar un tema. El aplicacions de ciberseguretat us permeten gestionar l'autenticació amb seguretat de xarxa i tecnologies de seguretat al núvol. Aquí teniu una pregunta: què és un sistema de seguretat?